Indhold

I denne artikel: Undgå malware Undgå at spionere efter kablet adgang

Internettet er designet til nemheds skyld og ikke for sikkerhed. Hvis du surfer på internettet på samme måde som den gennemsnitlige internetbruger gør, er det sandsynligt, at nogle ondsindede mennesker vil følge dine browservaner ved hjælp af spyware eller scripts og kan gå så langt, at de bruger kameraet fra din pc til din computer. viden. De, der får information af denne art, uanset hvor i verden de er, kan vide, hvem du er, hvor du bor, og få meget mere personlig information om dig. Der er to hovedteknikker til sporing på Internettet.

- Placer spyware på plads på din computer

- "Lyt" til alle de data, du udveksler med eksterne servere fra hvor som helst i verden.

etaper

Metode 1 Undgå malware

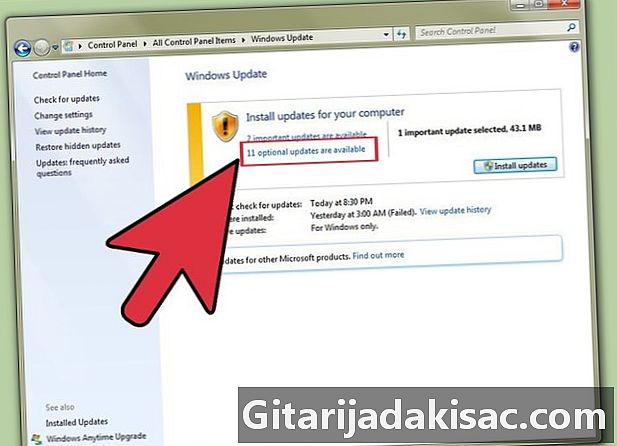

- Hold dit operativsystem opdateret. Den mest traditionelle teknik, der bruges til at spionere på Internettet, er at injicere spyware, der kan åbne "adgangsdørene" til offerets system uden hans viden. Ved at holde dit operativsystem opdateret, tillader du dets udgiver at dæmpe softwaresikkerhedsrettelser for at beskytte de mest sårbare dele af dit operativsystem og gøre malware-fejl.

-

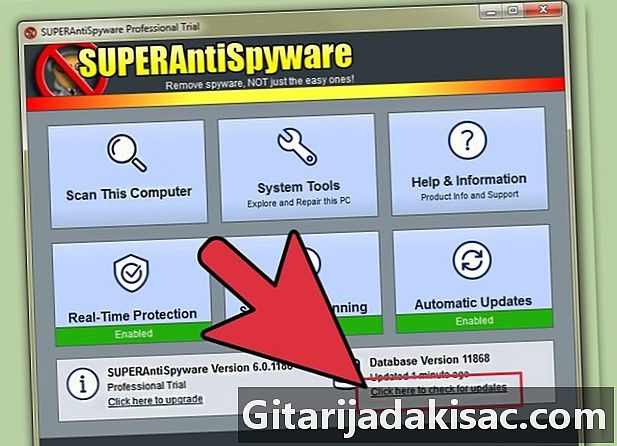

Hold dine applikationer ajour. Det er sikkert, at de applikationer, du bruger, opdateres for at forbedre funktionerne, men det er også en måde at rette bugs på. Der er forskellige typer bugs: nogle af dem vil kun producere brugervenlige dysfunktioner, andre vil påvirke nogle driftsformer for dit program, men der er også en kategori, der tillader hackere automatisk at udnytte kendte sikkerhedssårbarheder, så Tag automatisk fjernbetjening af din maskine. Det siger sig selv, at hvis sådanne fejl fjernes, vil disse angreb stoppe med at ske. -

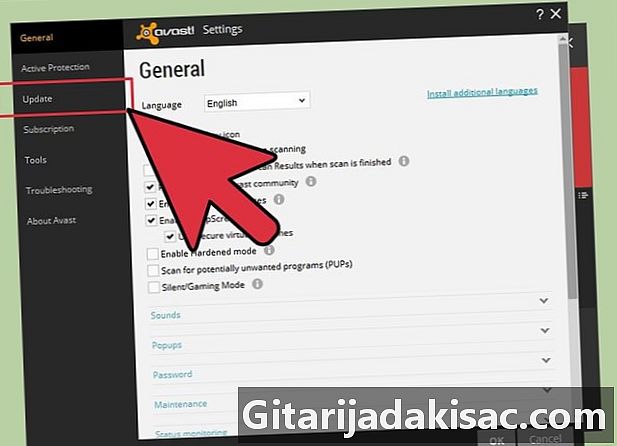

Hold din antivirus kørende og ajour. Dette gælder især for systemer, der opererer under Windows. Hvis antivirussignaturdatabasen ikke opdateres med regelmæssige intervaller, vil den ikke umiddelbart kunne registrere virus og malware. Hvis dit system ikke kontrolleres regelmæssigt, og din antivirus ikke er indstillet til at køre i baggrunden, vil det ikke være nyttigt. Formålet med antivirusprogrammer er at scanne efter vira, spyware, orme og rodkits og eliminere disse trusler. Et program, der er specialiseret i spywaredetektion, har ikke mere effekt end en god antivirus. -

Tænd kun for en antivirus. Disse programmer skal handle meget mistænkeligt for at være effektive.I bedste fald får du en "falsk positiv" opdaget af den ene eller anden af din antivirus, og i værste fald kan handlingen af den ene af dem hindres af den anden. Hvis du virkelig ønsker at bruge mere end en antivirussoftware, skal du opdatere dine signaturdatabaser, frakoble din computer fra internettet, deaktivere din vigtigste antivirus helt og sætte den anden i handling i dens "scan on demand" -tilstand. Din vigtigste antivirus kunne derefter opdages som en "falsk positiv", men at vide, at det ikke vil være et problem. Start nu din vigtigste antivirus, og fortsæt med at bruge din computer normalt. Malwarebytes-software kan være et godt supplement til dit første niveau af antivirus-sikkerhed. -

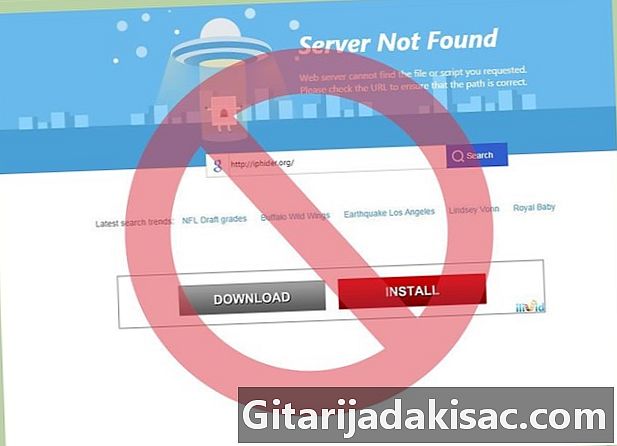

Foretag kun dine downloads fra betroede websteder. Download ikke noget, der kommer fra officielle websteder (til ethvert operativsystem) eller pålidelige applikationslagre. Hvis du vil downloade VLC-medieafspiller, skal du kun downloade den fra applikationsdatabasen, der svarer til dit operativsystem eller fra udgiverens websted. Se efter udgiveradressen på Google, der giver dig:www.videolan.org/vlc/. Brug aldrig mere eller mindre kendte eller uofficielle sider, selvom din antivirus ikke rapporterer alarm, når du gør det. -

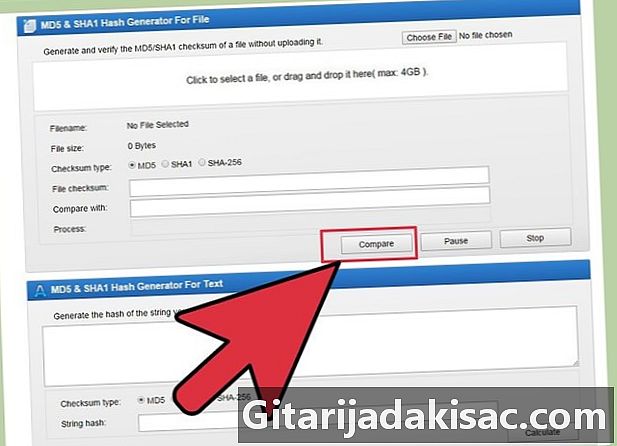

Foretag en binær signaturcheck. Se instruktionerne på dette websted og denne artikel om md5- og SHA2-underskrifter. Ideen bag denne verificeringsmetode er at oprette en signatur fra det binære indhold i en fil (f.eks. Et installationsprogram af en applikation). Den resulterende signatur gives på det officielle downloadwebsted eller i en betroet database. Når du har downloadet filen, kan du selv gengive denne signatur med et program designet til at generere den og derefter sammenligne det opnåede resultat med det, der er givet på downloadwebstedet. Hvis de sammenlignede underskrifter er de samme, er alt godt, ellers kan du have downloadet et forfalsket eller manipuleret program, der kan indeholde en virus, eller det kunne have været en fejl under transmission. I begge tilfælde bliver du nødt til at genstarte download for at få fornemmelsen af det. Denne proces anvendes automatisk, når du downloader Linux- eller BSD-distributioner, hvis du bruger en pakkeadministrator, så du behøver ikke at bekymre dig om det. På Windows skal du manuelt udføre denne kontrol. -

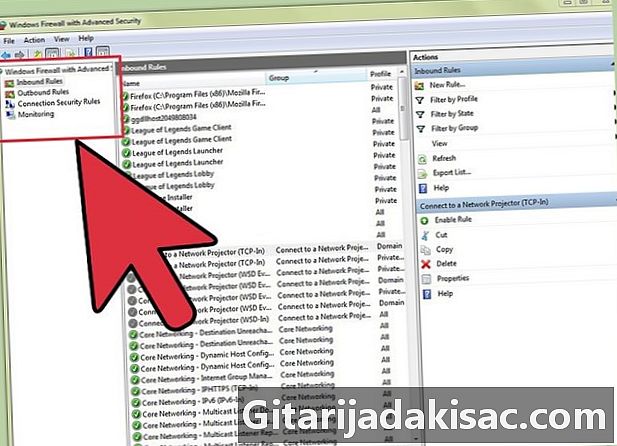

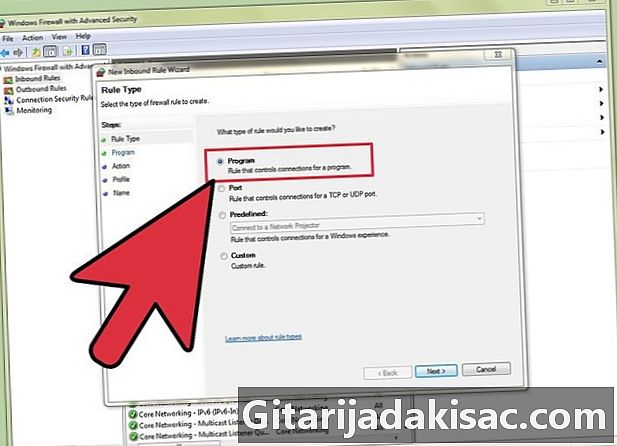

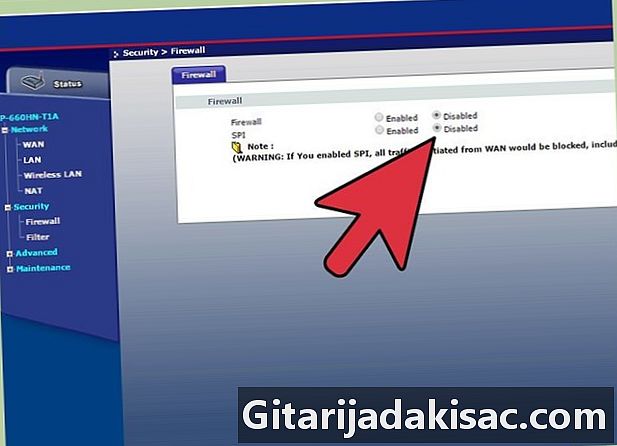

Placer en firewall på plads. De, der er integreret med Linux-distributioner er af meget god kvalitet: det er "netfilter" og "iptable" under Linux eller "pf" under BSD. På Windows skal du søge efter en korrekt. For at forstå, hvad en firewall er, kan du forestille dig en switchman i en stor gårdhave, hvor der er tog (svarende til data fra et netværk), dokker (sammenlignelig med firewall-porte) og skinner ( sammenlignelig med datastrømme). Et tog kan ikke losse af sig selv: det bliver nødt til at bruge en håndteringstjeneste, der ligner dæmoner (det er programmer, der kører i baggrunden og skal oplade en bestemt port). Uden denne service, selvom toget nåede den rigtige platform, kunne intet gøres. En firewall er hverken en væg eller en barriere, det er et system for valgdeltagelse, hvis rolle er at styre dataflyten på de porte, der er indstillet for at tillade input eller output. Når det er sagt, har du ikke evnen til at kontrollere udgående forbindelser, medmindre du blokerer eller frakobler netværket, men du kan se, hvad der foregår. Selvom de fleste spyware er i stand til at snige sig smart i din firewall, kan de ikke skjule deres aktiviteter. Det er meget lettere at opdage spyware, der udsender information fra port 993, selvom du ikke bruger et IMAP-program, end at finde det skjult i Internet Explorer, der sender data på port 443, som du bruger regelmæssigt og legitimt. Hvis du bruger en standard firewall (dette er tilfældet for fp og netfilter / iptable), skal du kontrollere for uventede udstrømninger ved at blokere alle input undtagen tilladte forbindelser. Husk at tillade alle datastrømme på Loopback (lo) -porten, som er nødvendig og sikker. -

Hvis din firewall er neutral, skal du kun bruge til rapporteringsaktiviteter. Du vil ikke være i stand til intelligent at blokere nogen dataflyt med en firewall af denne art, der kun kan filtrere pakker. Undgå "applikationsbaseret" adgangsfiltrering, som er kompliceret at implementere, forældet og giver dig en følelse af "falsk sikkerhed". De fleste malware infiltrerer ondsindet kode i legitime applikationer, der har brug for at oprette forbindelse til Internettet (som Internet Explorer) og startes normalt på samme tid. Når denne browser forsøger at oprette forbindelse, vil firewall bede om dit samtykke, og hvis du giver det, vil spyware begynde at udsende sine multipleksede oplysninger med dine legitime data på porte 80 og 443. -

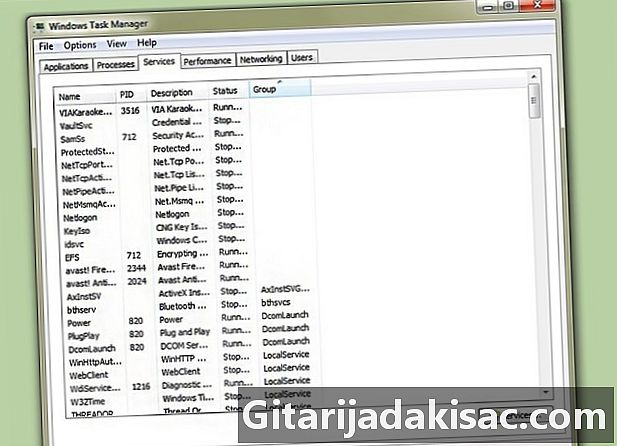

Kontroller de tjenester (eller dæmoner), der er i drift. For at vende tilbage til eksemplet med losning af toget nævnt ovenfor, hvis ingen er interesseret i lasten, sker der intet. Brug ikke en server, du behøver ikke at sætte service i drift for at lytte til hvad der sker udenfor. Vær dog forsigtig: de fleste tjenester, der kører Windows, Linux, Mac OS eller BSD, er vigtige, men kan ikke lytte til, hvad der sker uden for din computer. Hvis du kan, kan du deaktivere unødvendige tjenester eller blokere trafik på de tilsvarende porte på din firewall. Hvis f.eks. "NetBios" -tjenesten lytter til porte 135 og 138, skal du blokere indgående og udgående trafik fra dem, hvis du ikke bruger Windows Share. Husk, at fejl i tjenester normalt er åbne døre for at tage kontrol over din computer eksternt, og hvis disse tjenester blokeres af en firewall, er det ikke nogen, der kan komme ind i dit system. Du kan også prøve at bruge scanningsprogrammer som "nmap" til at bestemme de porte, du bliver nødt til at blokere, eller tjenester, der skal hæmmes (hvilket vil være det samme). -

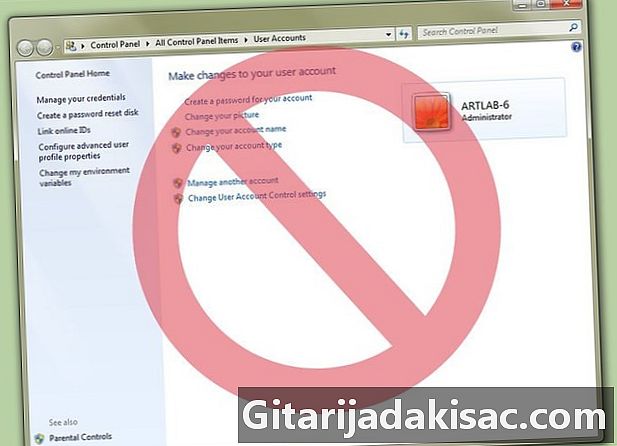

Brug ikke din systemadministrator-konto. Dette er meget bedre under Vista- og Windows 7-versioner. Hvis du bruger en administratorkonto, kan ethvert program, selvom det er ondsindet, bede dig om at køre med administratorrettigheder. Malware, der ikke har adgang til administratorrettigheder, skal være smart for at installere strøm til dit system, hvis du er bekendt med at arbejde i "standard" -tilstand. I bedste fald kunne det kun sende oplysninger til dig som en enkelt bruger, men til ingen anden bruger i systemet. Det kan ikke forbruge mange systemressourcer for at sende sine oplysninger, og det vil være meget lettere at opdage og fjerne fra computeren. -

Overvej at skifte til Linux. Hvis du ikke kan lide computerspil, eller du ikke bruger sjælden eller specialiseret software, ville det være bedre for dig at skifte til Linux. Til dato er det faktisk kendt, at et dusin malware, der forsøgte at inficere disse systemer, og de blev hurtigt neutraliseret gennem sikkerhedsopdateringer, der tilbydes af de forskellige distributioner. Linux-applikationsopdateringer bekræftes, underskrives og kommer fra godkendte oplagringssteder. Selvom der er antivirusser til Linux, er de ikke nødvendige i betragtning af arbejdsmetoden implementeret på dette system. På de officielle oplagringssteder for Linux-distributioner finder du en stor mængde af høje kvalitet, modne, gratis og gratis applikationer, der imødekommer de fleste behov (Libreoffice, Gimp, Inkscape, Pidgin, Firefox, Chrome, Filezilla, Thunderbird) såvel som et stort antal programmer til brug og konvertering af multimediefiler. De fleste af disse gratis applikationer blev først udviklet til og under Linux og blev senere portet til Windows.

Metode 2 Undgå at spionere efter kablet adgang

-

Kontroller integriteten af dit kablede netværk. Sørg for, at dit netværkskabling ikke er manipuleret, og at der ikke er yderligere links på dine kontakter og opdelingsbokse. -

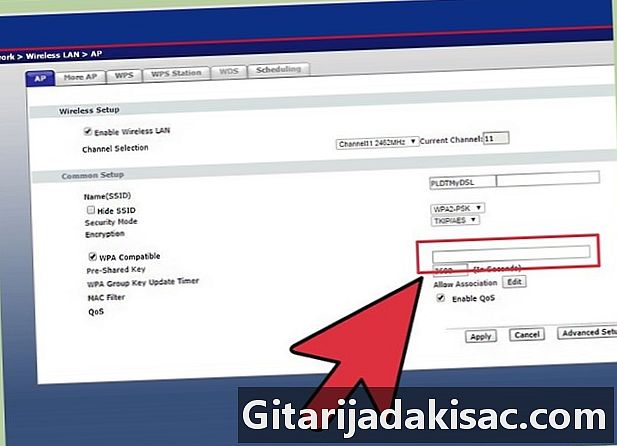

Kontroller effektiviteten af krypteringsprotokollen på dit trådløse netværk. Datastrømmen for din router skal mindst være krypteret under WPA-TKIP, WPA (2) -CCMP eller WPA2-AES-protokoller, hvor sidstnævnte er den mest effektive. Spypicking-teknikkerne udvikler sig meget hurtigt. WEP-protokollen er nu blevet inkonsekvent og beskytter ikke længere din fortrolighed. -

Naviger ikke nogensinde via en proxy på Internettet. Husk, at du er i et "tillidsforhold" med den, der vil sætte denne proxy i handling, og som er en perfekt fremmed for dig. Det er måske ikke så velmenende, som du tror, og det kan være i stand til at "lytte" og registrere alt, hvad du sender eller modtager via Internettet gennem dets proxy. Det er også muligt at afkode krypteringen leveret af HTTPS-, SMTPS- eller IMAP-protokoller, som du bruger, hvis du ikke tager forholdsregler. På denne måde kan han få nummeret på dit kreditkort eller adgangskoden til din bankkonto, hvis du foretager betalinger online. Det er langt bedre for dig at direkte bruge en HTTPS-protokol på et websted i stedet for at gennemgå totalt ukendte mellemtjenester. -

Brug kryptering, hvor det er muligt. Dette er den eneste måde at sikre dig, at ingen andre end dig selv og fjernserveren kan forstå, hvad du sender og modtager. Brug SSL / TLS, når det er muligt, undgå FTP, HTTP, POP, IMAP og SMTP, og brug i stedet deres sikre versioner, såsom SFTP, FTPS, HTTPS, POPS, IMAPS og POPS. Hvis din browser informerer dig om, at certifikatet, der er udstedt af et websted, er dårligt, skal du undgå det. -

Brug ikke IP-maskeringstjeneste. Disse tjenester er faktisk fuldmægtige. Alle dine data passerer gennem dem og kan huskes af disse sider. Nogle af dem er endda "phishing" -værktøjer, det vil sige, de kan sende dig den falske side på et websted, som du er knyttet til af forskellige grunde, bede dig om at "minde" dem om nogle af dine personlige oplysninger under enhver form for indledning og vil derefter efterligne det "gode" websted uden selv at indse, at du selv har givet dine fortrolige oplysninger til fremmede.

- Indtast ikke e-mails fra folk, du ikke kender.

- Medtag ikke vedlagte dokumenter, medmindre de kommer fra personer, du kender, og deres tilstedeværelse er eksplicit nævnt i e-mailen.

- Internet "bugs" er gode måder at opbygge din browserhistorie uden din viden. Du vil være i stand til at neutralisere dem ved hjælp af flere udvidelser foreslået af Firefox og Chrome.

- Hvis du er bekendt med at bruge onlinespil, der kræver, at nogle porte skal åbnes, behøver du generelt ikke at lukke dem igen. Husk, at uden aktiv service findes der ikke trusler, og når dine spilapplikationer er lukket, kan intet mere lytte til datastrømmene i dine havne. Det er ligesom de er lukkede.

- Hvis du bruger en e-mail-klient, skal du konfigurere den, så e-mail-meddelelser vises i ren e, ikke i HTML. Hvis du ikke kunne læse en af de modtagne e-mails, betyder det, at den består af et HTML-billede. Du kan være sikker på, at dette er spam eller en reklame.

- Et enkelt websted kan ikke spore din IP-adresse til andre websteder.

- Lad aldrig din computer køre uden en firewall. Kun brugere på det netværk, du er på, kan få adgang til sikkerhedssårbarheder. Hvis du fjerner firewall, bliver hele internettet dit netværk, og i dette tilfælde ville et meget kortvarigt angreb ikke længere være et problem (højst et par sekunder).

- Brug aldrig flere spyware-detektorer på samme tid.

- Din IP-adresse er absolut ingen brug for hackere.

- Webstedsejere kan ikke effektivt spore dig med din IP-adresse. I de fleste tilfælde er IP-adressen, der er tildelt dig af din internetudbyder (ISP), "dynamisk". Det ændres i gennemsnit hver 48 time, og kun din ISP-udbyder ved virkelig, hvem du er. Det er også teknisk umuligt for ham at registrere trafikken for alle sine kunder og identificere dem alle.

- Hvis portene i en firewall er åbne, vil de ikke være til nogen nytte for hackere, hvis der ikke er en dårlig service at lytte til dem.

- En IP-adresse er kun en adresse som enhver anden. At kende din fysiske eller geografiske adresse vil ikke lette tyveriet af dine møbler, og det samme gælder for dine data med en IP-adresse.